A perda de bens materiais relacionados a tragédias naturais (enchentes, deslizamentos de terra, rompimento de barragens, etc.) nos fazem refletir que se estivéssemos em uma situação dessas e tivéssemos tempo de pegar apenas uma coisa da sua casa – considerando que seus familiares já estejam a salvo – se pudesse salvar apenas um objeto, qual seria?

Pensando em algo que tivesse um valor sentimental, como o relógio que sua mãe possa ter dado a você, um livro de edição limitada numerada ou coisas de valor prático, no final você decide que salvaria um objeto que engloba o lado sentimental e prático: seu celular.

Mas por que o smartphone? Nele pode ter fotos de momentos que viveu com sua família, seus amigos, suas músicas favoritas, aplicativos do seu banco ou até mesmo de aplicativos para trabalho e, acima de tudo, o poder de solicitar uma ajuda e comunicar-se com pessoas. O seu celular contém uma enormidade de dados sobre a sua vida e que possuem uma importância para sua rotina e registros passados.

Agora, se você tivesse que salvar algo que fosse da sua empresa, o que seria? É fácil pensar em dados nesse momento. Acredita-se que hoje este seja o bem mais precioso da empresa. Cadastro de clientes, fornecedores, parceiros, do que tem a receber e a pagar, do que já foi vendido ou está encomendado, do que está produzindo ou planejado, do que foi feito e muitas vezes de como foi feito. Dados são o patrimônio mais valioso de qualquer empresa e perdê-los pode levar a prejuízos significativos e até a falência.

Sua empresa está em constante risco não apenas dessas ameaças físicas trágicas, mas também de outras como roubos, incêndios, ou até mesmo de ataques cibernéticos, vazamento de dados deliberados ou acidentais. Para saber o que precisa sobre segurança da informação preparamos esse artigo. Nele discutiremos o que é segurança da informação, por que não existe um ambiente 100% seguro e quais as ferramentas e processos que sua empresa precisa adotar para proteger seus dados e de seus clientes.

O que você vai aprender neste conteúdo:

- O que é Segurança da Informação?

- Por que se preocupar com Segurança da informação?

Evitar prejuízos financeiros

Evitar prejuízo à marca- As causas mais comuns de vazamento de dados e como evita-las

Causa 1: Erro humano

Causa 2: Ataques de software à segurança da informação

Causa 3: Má configuração e vulnerabilidades de aplicação- Quais são os pilares da segurança da informação?

Confidencialidade

Integridade

Disponibilidade

Autenticidade

Não repúdio- Como a segurança da informação se encaixa no gerenciamento de riscos?

O que é a LGPD?

Quais ferramentas devo usar para me proteger e proteger meus dados?

- Next Generation Firewall, ou Firewall de Nova Geração

- End Point Protection, ou a nova geração de antivírus

- Disaster Recovery, ou um plano de contingência para desastres

- Backup

- Pentest, ou Teste de intrusão, ou como invadir a si mesmo

- Provedor de Serviços Gerenciados, ou qual parceiro escolher- Segurança da informação é o presente

Aproveite a leitura!

O que é Segurança da Informação?

Segundo a Cisco, um dos principais fabricantes de produtos de comutação de dados e segurança do mundo, segurança da informação é a prática de proteção de sistemas, redes e programas de ameaças ou ataques digitais de acessos não autorizados.

Os ciberataques visam preferencialmente acessar, manipular ou destruir informações importantes, extorquir dinheiro de usuários e/ou interromper processos normais das empresas”.

Pensem em como os dados são realmente armazenados em ambientes físicos. Geralmente estão dentro de um servidor ou storage, que está dentro de uma rack ou gaiola com chave, que está dentro de uma sala trancada, que por sua vez está dentro de um prédio com acesso restrito e geralmente possui outros sistemas de segurança como CFTV, monitoramento e segurança patrimonial. Então o que geralmente se vê é um considerável nível de segurança física. Da mesma forma deve ser implementada a sua segurança digital, seja ela local, em nuvem privada ou pública.

Existem vários benefícios financeiros em usar a computação em nuvem: você pode escalar os recursos vertical ou horizontalmente quando bem entender, geralmente pagando pelo o que usa e evitando grandes custos de imobilização de capital para adquirir hardware (para mais informações veja nosso guia completo de nuvem). Há também vários benefícios em otimização e automatização. Por exemplo, você pode criar uma máquina virtual ou instância em minutos e praticamente tudo pode ser acessado por pessoas ou colaboradores em qualquer lugar do planeta pela Internet. Infelizmente alguém mal intencionado também e provavelmente estarão atrás de 3 coisas:

- Seus sistemas: quer dizer que cibercriminosos querem se movimentar em sua rede, instalar e criar programas e usuários maliciosos para se aproveitar dos seus dados.

- Seus dados: que pode ser o número do seu cartão de crédito, dados de clientes ou informações como propriedades intelectuais ou outros ativos que possam ser vendidos ou usados para extorsão.

- Seu poder computacional: os cibercriminosos podem tirar proveito da sua eletricidade e recursos computacionais em benefício próprio como, por exemplo, minerar cripto moedas.

Segurança da informação: o que fazer para aprimorar.

Por que se preocupar com Segurança da informação?

Pela utilização acima você já deve ter percebido que existem vários motivos para se proteger, porém, para deixar mais claro elencamos dois principais motivos para se preocupar com a segurança da sua informação.

Evitar prejuízos financeiros

Esses criminosos exploram vulnerabilidades como más configurações para então usarem APIs nativas das diversas ofertas de nuvem e lançarem automaticamente novas instâncias, mudar configurações de segurança e até bloquear usuários legítimos.

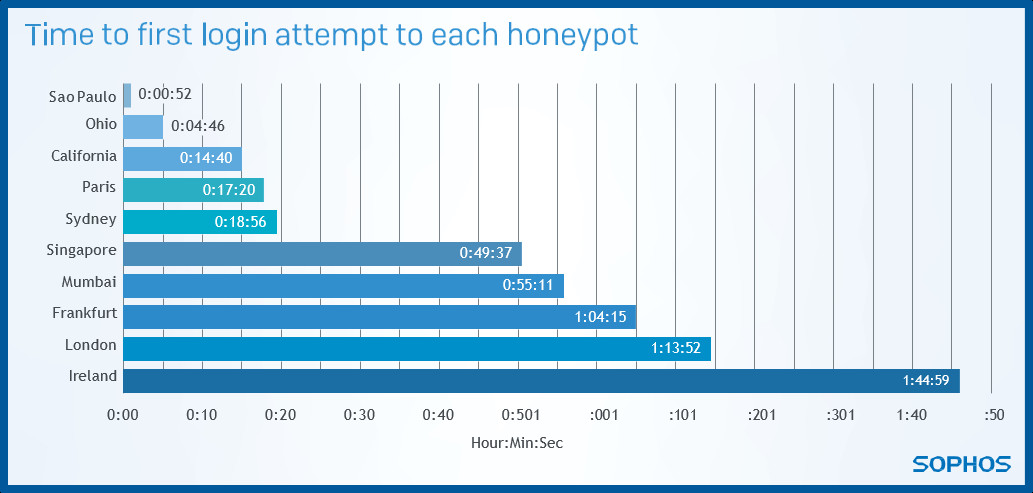

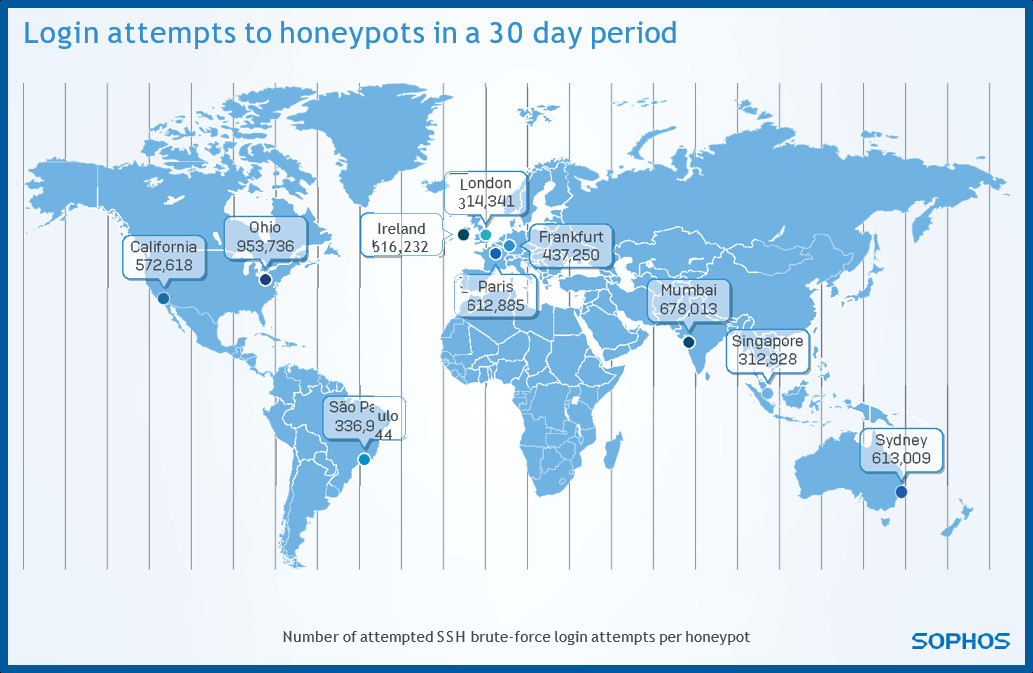

A Sophos, um dos líderes mundiais em soluções para segurança digital, realizou um teste interessante. No início do ano de 2019 eles criaram ambientes em 10 dos datacenters mais populares de um grande provedor de nuvem com o que chamamos Honeypot, ou Pote de Mel. Essa técnica consiste em criar um servidor, dar a ele um IP válido, desligar todas as ferramentas de segurança, o que deixa o servidor escancarado para todos verem e tentarem invadir. A pesquisa revelou que:

- Em menos de duas horas todos os 10 servidores sofreram tentativas de login não autorizados.

- Cada device sofreu em média 13 tentativas de login por minuto, ou cerca de 757 por hora.

- O servidor brasileiro em São Paulo, teve sua primeira tentativa de invasão em 52 segundos.

Imagem 1: https://www.sophos.com/en-us/press-office/press-releases/2019/04/cybercriminals-attack-cloud-server-honeypot-within-52-seconds.aspx

Evitar prejuízo à marca

Em outra pesquisa realizada pela Sophos em 12 países, incluindo Brasil, com 3.100 gerentes ou supervisores e TI, 68% disseram já terem sido vítimas de ciberataques, 9 em cada 10 estavam com sistema de segurança atualizados, e quem foi atacado, sofreu em média, duas tentativas.

Segundo outro relatório, dessa vez organizado pela Fireeye, levantou que 76% dos entrevistados responderam que considerariam mudar de fornecedor que forem negligentes com a segurança dos dados e 75% parariam de comprar de uma empresa cuja diretoria não priorizou a sua cibersegurança. E mais, 59% dos consumidores levantariam processos contra empresas que vazaram seus dados pessoais. A conclusão do estudo é nítida: falhas de segurança, vazamento de dados e outros vazamentos estão cada vez mais associados com as marcas das empresas afetadas.

Imagem 2: https://www.sophos.com/en-us/press-office/press-releases/2019/04/cybercriminals-attack-cloud-server-honeypot-within-52-seconds.aspx

Os dados para pequenas empresas são ainda mais alarmantes. Após sofrerem algum vazamento 37% delas sofreram perdas financeiras graves e 25% foram a falência. É fato que a segurança da informação é de responsabilidade de quem detém os dados na visão do consumidor final. Ligar a responsabilidade da conservação, manipulação, compartilhamento, divulgação e eliminação dos dados, principalmente dados pessoais dos clientes, com as marcas das empresas é algo tão comum que a LGPD – Lei Geral de Proteção de dados – foi toda criada nessa premissa. Empresas que falham em proteger seus dados terão uma grande probabilidade de saírem do negócio, pois seus consumidores e clientes tenderão a diminuir ou encerrar suas compras devido a quebra de confiança.

As causas mais comuns de vazamento de dados e como evita-las

As ameaças à segurança da informação vindas de cibercriminosos podem ocorrer de várias formas ou técnicas, incluindo ataques de software, roubo de identidade, sabotagem, roubo físico e extorsão de informações:

Causa 1: Erro humano

A principal causa de brechas de segurança citada pelo site shrm.org, em referência a um estudo da CompTIA, não é algum erro desconhecido ou um bug esquecido, em 52% dos casos a causa é falha humana.

A natureza específica do erro pode variar, mas geralmente deve-se ao uso de senhas fracas; ao envio de informação sensível ou pessoal para o destinatário errado; dividir ou compartilhamento de senha ou informações de contas e sistemas; e na falha em identificar um ataque baseado em engenharia social ou phishing.

Como evitar?

Felizmente nossa maior fraqueza pode tornar-se nossa fortaleza. Investir em treinamentos para educar os colaboradores em como identificar possíveis ameaças lhe salvará em possíveis milhares ou milhões de reais em prejuízo. Como os cibercriminosos explorarão a engenharia social é uma boa ideia disparar falsos phishings para ver quem cairá na armadilha. Existem várias ferramentas que já fazem isso e medem quem e quando abriu, se clicou no link, enfim, informa todas estatísticas de abertura e ainda oferece cursos para quem estiver vulnerável.

Causa 2: Ataques de software à segurança da informação

São algumas vezes ataques (incluindo vírus, malware, worms e ransomware) direcionados, porém a verdade é que na maioria dos casos são robôs, projetados para encontrar vulnerabilidades e plantar as ferramentas para explorá-las. Em 2016 uma empresa foi vítima de um ransomware a cada 40 segundos. Em 2021 será a cada 11 segundos.

Como evitar?

Mantenha um software de Endopoint Protection profissional e sempre atualizado, de preferência com melhorias com inteligência artificial e um bom firewall de nova geração. Algumas empresas oferecem integrações entre esses dois sistemas e isso traz uma vantagem muito grande no gerenciamento e resposta a incidentes.

Causa 3: Má configuração e vulnerabilidades de aplicação

O alvo preferido dos criminosos são pequenas empresas em 43% das vezes, porém apenas 14% dessas estão preparadas para se defenderem, segunda a ACCemnture, sistemas desatualizados, aplicações sem atualizações de segurança e com vulnerabilidades facilmente exploráveis constituem um perigo real e imediato. Um dos maiores problemas do tipo foi reportado com o RDP do Windows, deixando os seus computadores e servidores todos abertos para a ação de softwares mal intencionados.

Como evitar?

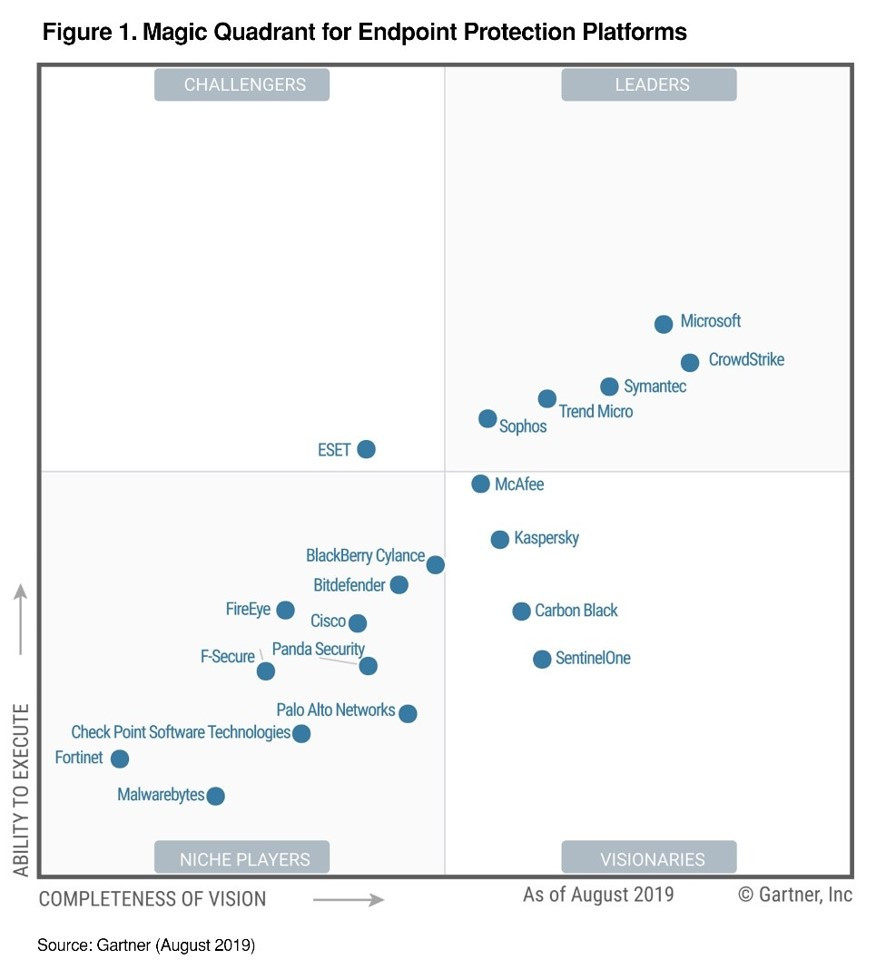

Obviamente deixe todos os seus sistemas atualizados e procurem um provedor de segurança para rever as configurações de seu firewall e end point protrection, ou mesmo se são adequados. Por exemplo, a Avast, empresa que produz antivírus, foi invadida em 2019 através de uma VPN insegura. Portanto veja quais as empresas são as melhores do setor. Uma boa medida é o relatório da GARTNER.

Imagem 3: https://www.crowdstrike.com/resources/reports/gartner-magic-quadrant-endpoint-protection-platforms-2019

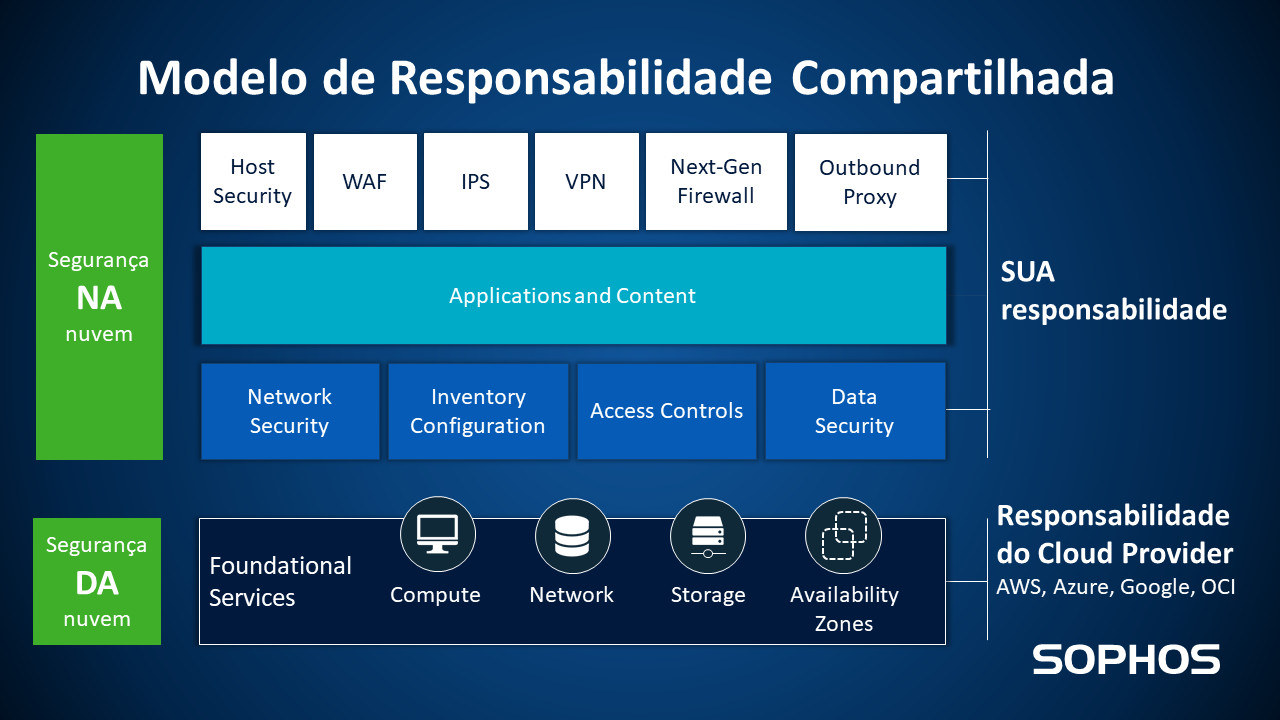

Lembre-se que se estiver na nuvem você ainda terá responsabilidade pelos seus próprios sistemas.

Imagem 4: Imagem retirada de material de divulgação destinada a parceiros Sophos, utilização autorizada.

A essa hora você já deve ter entendido porquê não existe 100% de segurança. São muitas variáveis e os atacantes estão constantemente melhorando e criando novas ferramentas e ainda temos o elemento humano na equação que adiciona mais complexidade a uma área naturalmente muito exigida. Porém isso não é motivo para desistir e jogar tudo para o alto, afinal, não é pelo fato de existir a possibilidade de você ter a sua casa assaltada que você vai aceitar passivamente a condição e deixar sua casa aberta, não é?

Quais são os pilares da segurança da informação?

A segurança da informação é dinâmica e complexa, e para que ela possa ser reforçada nas empresas, é fundamental dar atenção aos pilares que a sustentam.

Confira quais são eles!

Confidencialidade

Essa é a garantia de que as informações não são divulgadas a indivíduos, grupos, processos ou dispositivos não autorizados. Dados altamente confidenciais devem ser criptografados para que terceiros não possam decifrá-los facilmente. Somente aqueles que estão autorizados a visualizar as informações têm acesso permitido.

Integridade

A precisão e a integridade das informações vitais devem ser protegidas. Os dados não devem ser alterados ou destruídos durante a transmissão e armazenamento.

Isso envolve garantir que um sistema de informações não seja violado por nenhuma entidade não autorizada. As políticas devem estar em vigor para que os usuários saibam como utilizar adequadamente seu sistema.

Disponibilidade

Isso significa que usuários autorizados têm acesso rápido e fácil aos serviços de informações. Os recursos e a infraestrutura de TI devem permanecer robustos e totalmente funcionais o tempo todo, mesmo em condições adversas, como dilemas no banco de dados ou falhas. Envolve a proteção contra códigos maliciosos, hackers e outras ameaças que possam bloquear o acesso ao sistema de informações.

Autenticidade

Essa medida de segurança foi projetada para estabelecer a validade de uma transmissão, mensagem ou originador, ou um meio de verificar a autorização de uma pessoa para receber informações específicas. A autenticação evita a representação e exige que os usuários confirmem suas identidades antes de poder acessar sistemas e recursos. Isso inclui nome de usuário, senhas, e-mails, biometria e outros.

Não repúdio

É um elemento crítico na segurança da informação, pois confirma a entrega de dados ao remetente. Destinatário também pode verificar a identidade do(a) remetente da informação.

Entre duas pessoas, ninguém pode negar o envio ou o recebimento dos dados. Isso significa que deve haver alguma forma de audibilidade. O sistema de segurança da informação fornece logs que podem ser abertos para fornecer prova de quem enviou e recebeu os dados.

Como a segurança da informação se encaixa no gerenciamento de riscos?

O gerenciamento de riscos à informação é o processo de identificação de vulnerabilidades e ameaças aos recursos de informações usados por uma organização. Também, alguma contramedida deve ser tomada para reduzir o risco a um nível aceitável, com base no valor da informação para a organização.

A análise e a avaliação de riscos têm limitações inatas porque, quando ocorrem incidentes de segurança, surgem no contexto e podem vir de ameaças imprevisíveis ou inesperadas. Entre elas, buckets mal configurados ou ataques externos.

A probabilidade de uma ameaça usar uma vulnerabilidade para causar danos pode levar a riscos. No contexto da segurança da informação, o impacto é a perda de confidencialidade, integridade ou disponibilidade ou todas as outras possíveis perdas (por exemplo, danos à reputação e financeiros), e é aqui que podemos falar sobre a nova Lei Geral de Proteção de Dados.

4 dicas para um gerenciamento de riscos em TI mais eficiente.

O que é a LGPD?

O Brasil conta com muitas normas legais no nível federal que, de várias maneiras, tratam da proteção e privacidade de dados, causando uma estrutura legal cruzada. Porém, elas são tratadas de forma setorial.

A nova Lei Geral de Proteção de Dados — a LGPD — tem aplicação transversal e multissetorial, tanto no setor público quanto no privado, online e offline, resumindo, um relatório impresso, por exemplo com o cadastro dos clientes, que foi jogado no lixo e encontrado por outra pessoa é uma perda de dados tanto quanto ser infectado por um ransomware. Ela lida com o conceito de dados pessoais e lista as bases legais que autorizam seu uso destacando a possibilidade de processar dados pessoais com base nos interesses legítimos do controlador de dados, além dos princípios gerais de proteção.

Aqui vem um ponto importante. O consentimento é apenas uma das 11 bases legais possíveis para a lei e isso causa muita dúvida. Vamos a um possível cenário: o cliente faz uma compra e você precisa emitir a nota fiscal, portanto precisa dos dados cadastrais dele, porém a empresa poderá mantê-los sob diversos preceitos, como por exemplo, para emissão de garantias de produto ou financiamento, além da própria obrigação de manter os documentos fiscais. Esses dados estão sob bases legais que vão além do consentimento, ele não pode se recusar a fornecê-los, nem pode pedir sua exclusão. Porém o cliente pode solicitar que sejam retirados de outros procedimentos, como telemarketing, ou impedir que a empresa os forneça para parceiros para fins comerciais.

Outro ponto é que, como princípio geral, a lei prevê que a empresa que passe por qualquer incidente deverá reportar às autoridades o acontecimento e provar que fez de tudo o que lhe era possível para se proteger. Portanto, se não for capaz de provar investimentos da área de segurança será realmente muito difícil provar que fez todo o possível para se precaver.

A LGPD entra em vigor no dia 15 de agosto 2020 e define exatamente como organizações e indivíduos estão autorizados a coletar e usar dados pessoais no Brasil. As empresas têm até essa data para garantir a conformidade. Temos outros conteúdos que você pode explorar em relação a esse tema. Todos eles lhe darão dicas de como melhorar sua governança para evitar sanções legais.

Quais ferramentas devo usar para me proteger e proteger meus dados?

Os ataques cibernéticos estão cada vez mais comuns e sofisticados, portanto precisamos de ferramentas cada vez mais inteligentes e robustas para suportar o avanço do inimigo. Eles podem usar robôs para automatizarem os ataques iniciais, usam estratégias de bombardear sua rede periodicamente em intervalos relativamente regulares, estão criando cada vez mais tecnologias e agora sofremos com um crescente número de ofertas no mercado negro de Ransomware as a Service.

Veja o relatório da Sophos para mais detalhes.

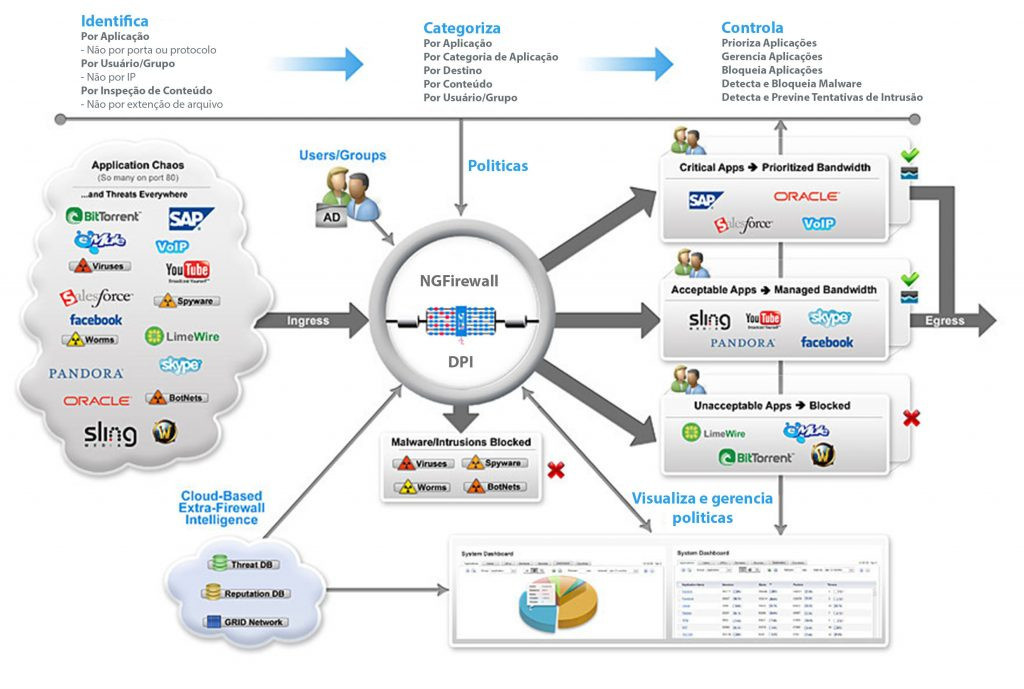

Next Generation Firewall, ou Firewall de Nova Geração

A primeira ferramenta que vamos falar, você provavelmente já ouviu a respeito. Como o nome diz é uma parede para impedir que o fogo quem está de um lado cruze para o outro.

Imagem 5: http://www.dataunit.be/topnav/next-generation-firewall.html

É uma das formas de defesa mais antiga e passou por uma evolução acelerada nos últimos anos com o surgimento do conceito de . Com as ameaças se tornando cada vez mais sofisticadas e se disfarçando de programas ou elementos confiáveis do sistemas, para entrarem mais facilmente e fazerem seu estrago, a resposta dos fabricantes a esse movimento foi a evolução do firewall para um sistema mais robusto que não apenas servisse como uma barreira, mas também como uma lupa para identificar o quem, o que está trafegando em sua rede, como e quando, inclusive as aplicações que estão na nuvem. Esse é um ganho de segurança extraordinário que trouxe várias vantagens para a administração de TI.

A maioria dos firewalls mais modernos oferecem uma solução WAF (Web Application Firewall) que fará a varredura dos que os usuários estão acessando e se o conteúdo é adequado. Alguns poucos fazem isso integrando Firewall e End Point Protection, o que dá ainda mais visibilidade sobre o que está acontecendo na sua infra.

Das funcionalidades dos firewalls as que você deveria procurar são WAF, que já comentamos acima, SDWAN.

End Point Protection, ou a nova geração de antivírus

Esqueça aqueles antivírus gratuitos ou soluções mais simplistas como deixar tudo em Linux. Isso não será suficiente para deixar sua infraestrutura protegida. Mais acima mostramos que um dos fabricantes de antivírus teve seus dados capturados por hackers. O que você precisa agora é de uma proteção de ponto final (end point protection).

Os EPP mais atuais contam com Inteligência Artificial para combater os Malwares, impedindo ataques e ameaçar com Deep Learning, percebem a ação de um ransomware tentando criptografar seus arquivos e bloqueia a ação, além de restaurar o arquivo original e conta com laboratórios no mundo todo analisando ameaças mais recentes (zero day threats).

Algumas poucas empresas do mundo fazem uma interligação entre o EPP e o NXFW para uma super proteção. Impedindo que uma ameaça se espalhe pela rede e impedindo que ela envie arquivos para fora do seu ambiente via internet. Outra dica é que como a LGDP é baseada na GDPR europeia, o melhor é procurar por empresas que já atendam esses requisitos de segurança, pois assim estará mais próximo de uma conformidade com a nossa lei.

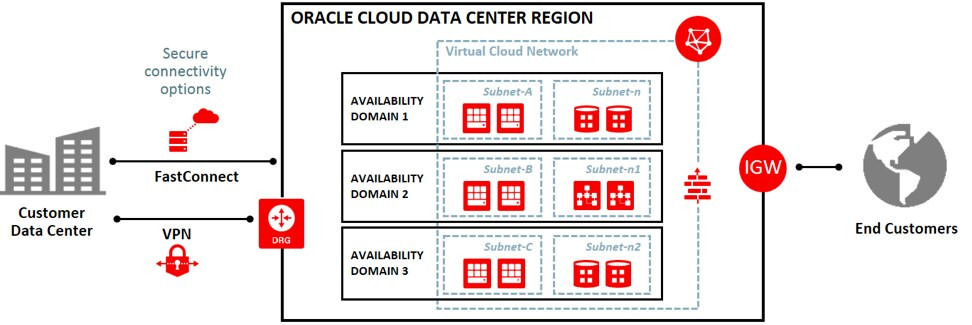

Disaster Recovery, ou um plano de contingência para desastres

Algumas empresas possuem um perfil tão intenso de produção e uso de dados e precisam que eles estejam disponíveis a toda hora. O exemplo clássico são bancos, mas não só eles, podem ser também empresas com cadeias de distribuição longas, ou com uma grande força de vendas; setores como logística, saúde, governamental, indústrias, varejo on-line, ou tecnologia precisam deixar seus sistemas disponíveis para acesso por grandes períodos de tempo e a melhor e mais segura forma de manter isso no ar é tendo mais do mesmo.

Se na sua empresa tem um servidor com uma aplicação de missão crítica, que sofra uma falha ou parada irá afetar todo a operação: funcionários, clientes, fornecedores e parceiros. As vezes o custo de ficar parado apenas algumas horas pode gerar prejuízos maiores que o gasto com uma redundância. Portanto uma boa solução é criar uma cópia do seu ambiente atual, atualizado constantemente ou em tempo real, que irá assumir no caso de pane no ambiente primário.

Imagem 6: https://blogs.oracle.com/cloud-infrastructure/migration-and-disaster-recovery-in-the-oracle-cloud-with-rackware

Mas tão importante quanto ter é testar, portanto, crie o seu próprio desastre e faça as análises de funcionamento periodicamente.

Backup

É importante manter cópias em locais diferentes. Em uma boa ferramenta de backup você deve procurar:

Deduplicação – capacidade de identificar arquivos duplicados e comprimi-los para economizar espaço, banda e tempo de backup.

Criptografia – os dados são criptografados para serem enviados com segurança de uma ponta para outra.

Recuperação granular – ser capaz de recuperar um arquivo único se necessário.

Recuperação de dados: um bom backup é a melhor solução!

Pentest, ou Teste de intrusão, ou como invadir a si mesmo

Como saber suas brechas de segurança? Após um período onde a indefinição se contrapõe com a certeza, a comprovação se dará através de um pentest, ou teste de penetração/intrusão.

Primeiramente é feito um reconhecimento e varreduras para analisar os objetos de rede, servidores operantes, sistemas utilizados e IPS. A partir daí são escolhidas as técnicas mais indicadas e fragilidades da rede e segurança. Então são colhidas as evidências do sucesso para comporem um relatório completo das vulnerabilidades apresentadas. Esse é o trabalho dos hackers do bem. Esse tipo de hacker nos permite a ter uma infantaria que pensa como o inimigo, mas age em favor ao seu negócio.

Provedor de Serviços Gerenciados, ou qual parceiro escolher.

Ter alguém para lhe ajudar nessa jornada é essencial. Existem várias empresas especializadas em segurança da informação, mas o importante é levar em consideração se eles conhecem a sua vertical de negócios. A segurança do condomínio da sua residência não é a mesma daquela de um presídio, ou seja, entender qual os riscos, mensurar os investimentos e relacionar um com outro para se ter a melhor segurança pelo investimento que seja praticável é essencial para a escolha de um bom parceiro.

Claro que tempo de empresa, número de clientes, satisfação destes clientes, recomendações, tudo isso são pontos importantes, mas um relacionamento humano e alinhado com as expectativas é essencial.

Tratando-se de cibersegurança o melhor parceiro é aquele que te desafia a pensar nos seus pontos fracos e aponta como adotar melhores práticas são os melhores. Não há lugar para zona de conforto aqui.

Segurança da informação é o presente

O perigo é real e imediato. Já é chegada a hora em que as empresas não mais verão segurança da informação como gasto, mas como investimento em diferencial competitivo. Com o consumidor final cada vez mais inclinado a fazer negócios com empresas que sejam responsáveis e transparentes, o fato de você se apresentar como uma empresa segura para se relacionar trará mais credibilidade, força a marca e faturamento.

Lembre-se que isso é só o começo e que proteção ao principal ativo da sua empresa é uma história sem fim.